Anúncio Reprovado por Site Comprometido: Por Que Isso Acontece e Como Nunca Ter Esse Problema

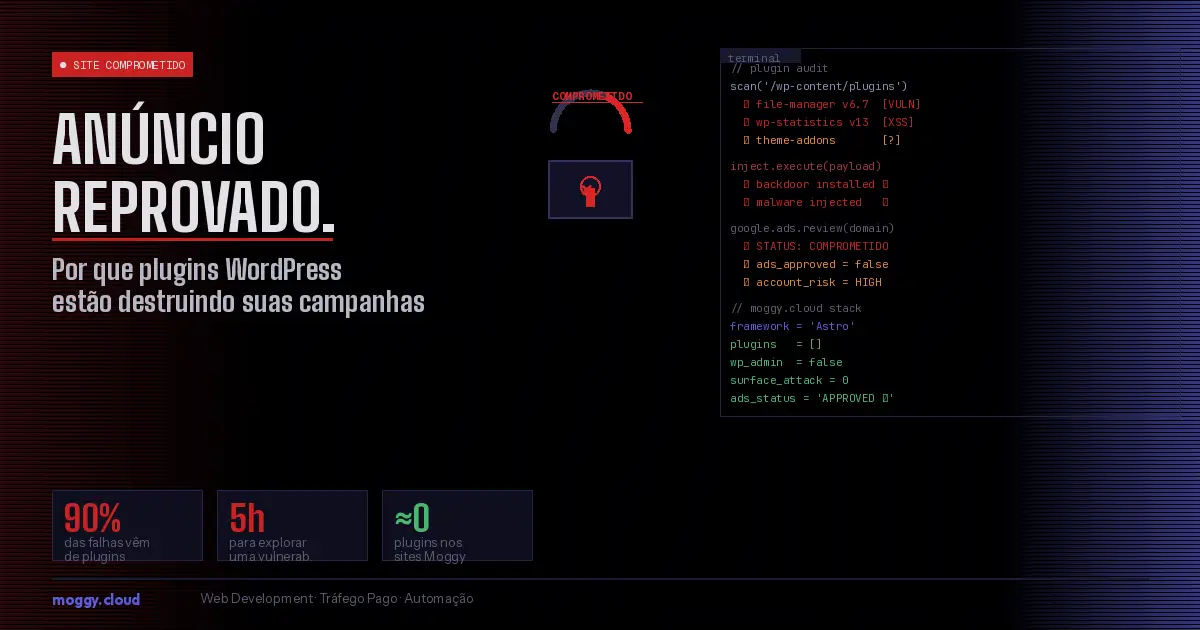

Se você acordou hoje e seus anúncios no Google Ads ou no Meta Ads estavam reprovados com a mensagem "site comprometido", saiba que o problema raramente está nas campanhas — está na fundação do seu negócio digital: o site. E, na maioria dos casos, a causa raiz é o mesmo vilão silencioso: um plugin desatualizado, abandonado ou pirata no WordPress.

Neste artigo você vai entender exatamente por que isso acontece, por que afeta tanto quem usa WordPress, e por que a arquitetura que a Moggy Cloud utiliza nos protege — e protege nossos clientes — de forma estrutural contra esse tipo de problema.

O Que o Google e o Meta Entendem por "Site Comprometido"

Segundo a própria política do Google Ads, um site comprometido é qualquer domínio cujo código foi manipulado sem o conhecimento do proprietário para beneficiar terceiros — geralmente de forma prejudicial aos visitantes. Isso inclui injeção de scripts maliciosos, redirecionamentos ocultos, instalação de malware e páginas de phishing invisíveis ao dono do site.

Quando os sistemas automatizados do Google ou do Meta detectam qualquer um desses sinais no seu domínio, a resposta é imediata: todos os anúncios vinculados àquele destino são reprovados. O domínio pode ser "queimado" dentro da plataforma, campanhas inteiras param de rodar, e recuperar a reputação do domínio pode levar semanas — em casos graves, a conta de anúncios é suspensa definitivamente.

O impacto é direto no caixa: sem anúncio rodando, sem cliente chegando.

Por Que o WordPress É o Principal Alvo

O WordPress alimenta 43% de todos os sites da internet (W3Techs, 2025) — o que faz dele, por definição, o alvo mais rentável para qualquer hacker. Mas o problema não é o WordPress em si. É o modelo de plugins.

Segundo dados do relatório SolidWP e de levantamentos recentes, 90% das vulnerabilidades de segurança do WordPress têm origem em plugins. Não no core da plataforma — nos plugins. E o cenário piorou muito nos últimos anos:

- De acordo com o relatório State of WordPress Security 2026 da Patchstack, vulnerabilidades de alto impacto estão sendo exploradas em menos de 5 horas após serem divulgadas publicamente.

- Em 46% dos casos, os desenvolvedores de plugins não conseguem disponibilizar uma correção a tempo — deixando o site exposto exatamente no momento de maior risco.

- Testes independentes mostraram que os firewalls padrão de hospedagens bloqueiam apenas 26% dos ataques direcionados a vulnerabilidades de plugins.

Isso significa que mesmo quem paga por um plano de hospedagem "seguro" continua exposto se os plugins não estiverem constantemente atualizados.

Quer um site que carrega em menos de 2 segundos e aparece no Google?

Desenvolvemos sites profissionais com score 90+ no Lighthouse, GTM e GA4 configurados desde o primeiro dia.

Falar com a Moggy no WhatsAppO Risco Invisível: Plugins Piratas e Abandonados

Aqui é onde fica realmente perigoso.

Uma prática comum entre pequenos negócios é usar plugins premium "nulled" — versões piratas de plugins pagos, distribuídas gratuitamente em sites duvidosos. O problema é que essas versões frequentemente já chegam com código malicioso embutido. O dono do site instala voluntariamente o malware sem saber.

Mas os plugins piratas não são os únicos culpados. Plugins legítimos que simplesmente pararam de receber atualizações representam um risco equivalente. O código permanece no servidor, a vulnerabilidade é descoberta, e nenhum patch virá. É uma porta aberta com placa de boas-vindas para qualquer bot de varredura automática.

Em 2024, a GoDaddy documentou uma campanha em que hackers comprometeram milhares de sites WordPress instalando plugins falsos com nomes propositalmente similares a ferramentas populares, como Wordfence e LiteSpeed Cache. Os scripts injetados eram invisíveis no painel do administrador, mas carregavam código malicioso para os visitantes — exatamente o tipo de comportamento que o Google e o Meta detectam e punem com reprovação de anúncios.

O Ciclo de Destruição que Acontece na Prática

Veja como essa situação costuma se desenrolar para donos de negócio:

- O site WordPress tem um plugin desatualizado ou pirata com brecha de segurança.

- Um bot automatizado detecta a vulnerabilidade e injeta código malicioso em segundo plano.

- O dono do site não percebe nada — o site parece normal visualmente.

- O Google Safe Browsing ou os sistemas do Meta identificam comportamento malicioso no domínio.

- Os anúncios são reprovados com a mensagem "site comprometido".

- Dias ou semanas são gastos tentando limpar o site, contestar a reprovação e reativar campanhas.

- Durante todo esse tempo, o investimento em mídia paga parou de gerar retorno.

Empresas que dependem de tráfego pago para gerar leads ou vendas ficam completamente paralisadas enquanto isso se resolve — e a resolução, quando envolve recuperação de conta suspensa no Google Ads, pode não acontecer.

Por Que Sites da Moggy Cloud Não Têm Esse Problema

A diferença é arquitetural, não operacional.

Na Moggy Cloud, não construímos sites com WordPress e não utilizamos plugins. Nossos projetos são desenvolvidos com código puro — utilizando Astro ou Next.js, frameworks modernos voltados para performance e segurança. Cada funcionalidade do site é escrita diretamente no código, sem dependência de terceiros que podem ser comprometidos, abandonados ou pirateados.

Isso muda tudo:

Sem plugins, não há superfície de ataque por plugins. Não existe um repositório de 59.000 extensões de terceiros que qualquer bot pode varrer em busca de versões vulneráveis. O código é específico, controlado e auditável.

Sem CMS com painel de administrador público, não há porta de entrada padrão. Ataques de força bruta em /wp-admin — um dos vetores mais comuns — simplesmente não se aplicam.

Performance e segurança caminham juntos. Sites em Astro ou Next.js geram HTML estático ou server-side rendering otimizado, sem a camada de PHP dinâmico que o WordPress executa a cada requisição. O resultado são sites que carregam mais rápido e oferecem uma superfície de ataque drasticamente menor.

No projeto grafcoloracz.com.br, por exemplo, essa abordagem resultou em score 100 no Google Lighthouse e zero ocorrências de segurança detectadas desde o lançamento — com campanhas de tráfego pago rodando sem nenhuma interrupção por problemas de domínio.

Quer um site que carrega em menos de 2 segundos e aparece no Google?

Desenvolvemos sites profissionais com score 90+ no Lighthouse, GTM e GA4 configurados desde o primeiro dia.

Falar com a Moggy no WhatsAppPontos-Chave

- Anúncios reprovados por "site comprometido" ocorrem quando o Google ou o Meta detectam código malicioso, redirecionamentos suspeitos ou malware no seu domínio de destino.

- 90% das vulnerabilidades de WordPress têm origem em plugins — especialmente os desatualizados, abandonados ou pirateados.

- O tempo de reação diminuiu: vulnerabilidades críticas são exploradas em menos de 5 horas após divulgação pública (Patchstack, 2026).

- Plugins nulled (piratas) frequentemente chegam com malware pré-instalado — a ameaça é embutida no próprio download.

- Recuperar um domínio comprometido no Google Ads pode levar semanas e, em casos de suspensão de conta, pode ser irreversível.

- Sites sem plugins e sem WordPress eliminam essa categoria de risco de forma estrutural, não apenas preventiva.

Seu Site É uma Fundação, Não um Acessório

Muita empresa investe pesado em tráfego pago e negligencia a base: o site para onde esse tráfego é direcionado. Quando a base está comprometida, todo o investimento em anúncios para. E não para devagar — para de uma vez, com reprovação em massa e risco de suspensão permanente.

Se você está rodando ou planejando campanhas no Google Ads ou no Meta Ads, a segurança do seu domínio não é um detalhe técnico. É uma condição para que o negócio continue funcionando.

Na Moggy Cloud, desenvolvemos sites que não dependem de plugins, não têm painéis públicos vulneráveis e foram projetados para suportar campanhas de performance sem interrupções.

Se você quer um site que seja uma fundação sólida para o seu tráfego pago — e não um ponto de falha esperando para ser explorado — fale com a gente. Vamos avaliar seu projeto e mostrar como uma arquitetura moderna pode proteger seu investimento em mídia.

Fontes e Referências

- Patchstack — State of WordPress Security in 2026 — dados sobre velocidade de exploração de vulnerabilidades

- Kinsta — Vulnerabilidade de Plugins WordPress — contexto sobre ciclo de patches e ataques

- ESET Threat Report — Balada Injector — campanha de 2024 comprometendo 20 mil sites WordPress

- Google Ads — Política de Sites Comprometidos — definição oficial e processo de contestação

- W3Techs — Uso de WordPress — participação de mercado WordPress em 2025